2026: industrializzazione del cybercrime

Le previsioni TrendAI™ per il 2026

AI

- L’AI agirà sia come forza trasformativa sia come vettore di attacco, colpendo i sistemi fisici e digitali con minacce completamente autonome, adattive e scalabili

- L’intelligenza artificiale agentica sarà sempre più autonoma ed eseguirà operazioni complesse interagendo con sistemi del mondo reale. Agenti compromessi potrebbero diventare fonti di attacchi

- Il vibe coding accelererà l’innovazione, ma anche i rischi di una codifica non sicura all’interno di quelle organizzazioni che non implementano appropriati processi di revisione

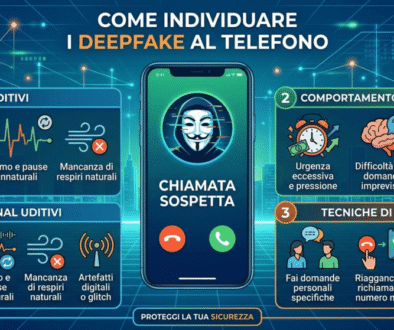

- Le truffe basate sull’intelligenza artificiale raggiungeranno nuovi livelli di sofisticazione, come nel caso di deepfake, allucinazioni e campagne di social engineering automatizzate, che metteranno in dubbio la fiducia degli utenti e sovraccaricheranno i sistemi di difesa tradizionali

Attacchi APT

- I nuovi modelli di collaborazione consentiranno agli attacchi APT di condividere accessi, infrastrutture e payload, nascondendo la loro origine e accelerando le operazioni su scala globale

- Le minacce interne e alle supply chain convergeranno, nel momento in cui operazioni sponsorizzate da stati coinvolgeranno vendor e aziende, incorporando codice dannoso o sfruttando l’accesso privilegiato dall’interno

- Tattiche basate sull’AI oltrepasseranno le difese tradizionali. Le pipeline compromesse e i repository open source si trasformeranno in vettori di attacco chiave

- Le infrastrutture critiche legate alla difesa e le industrie strategiche saranno colpite da attacchi mirati a causa delle tensioni geopolitiche. Questo aumenterà il rischio di spionaggio, disruption e conflitti cyber

Aziende

- I sistemi legacy, i software datati e lo shadow IT rappresenteranno i rischi maggiori per le aziende, poiché forniscono ai cybercriminali punti di accesso che oltrepassano i sistemi di difesa moderni

- L’intelligenza artificiale automatizzerà il phishing, le attività di hijacking e di social engineering, rendendo le truffe sempre più convincenti e difficili da scoprire

- Gli agenti basati sull’intelligenza artificiale e le truffe generative supereranno le tradizionali difese basate sulla gestione dell’identità e degli accessi (IAM) e ideate per contrastare il phishing, esponendo le organizzazioni a furto di credenziali e di identità e frodi su larga scala

- Il confine tra operatori umani e macchine diventerà sempre più labile, poiché dipendenti compromessi, agenti di intelligenza artificiale e strumenti di terze parti diventeranno vettori di spionaggio, furto di dati e interruzioni

Cloud

- Gli ambienti cloud continueranno a rimanere obiettivi primari e i cybercriminali sfrutteranno i workload ad alto valore, le dipendenze operative e le infrastrutture ibride

- Le campagne phishing cloud-native, che combinano tattiche basate su e-mail, SMS, voce e intelligenza artificiale, saranno sempre più sofisticate e prenderanno di mira utenti e organizzazioni

- Configurazioni errate, credenziali con privilegi eccessivi, API esposte e container non sicuri rimarranno i principali vettori di attacco, consentendo spostamenti laterali, esfiltrazione di dati e compromissione delle supply chain

- Setup ibridi e multi-cloud introdurranno nuovi punti ciechi, mentre le risorse cloud GPU-based saranno sempre più sfruttate per attività maligne

Ransomware

- I ransomware saranno completamente basati sull’AI e saranno in grado di compiere truffe, exploit ed estorsioni in maniera autonoma, con un input umano minimo

- I cybercriminali passeranno dalla crittografia pura allo sfruttamento intelligente dei dati, utilizzando l’intelligenza artificiale per identificare i beni più preziosi per le vittime e metterle sotto pressione

- Le supply chain, i componenti open source e i workflow basati su AI diventeranno punti di ingresso chiave, permettendo ai ransomware di infiltrarsi in sistemi trusted, integrandosi nelle normali attività aziendali

- La possibilità di compiere un attacco sarà sempre più alla portata di tutti, grazie all’automazione e a strumenti ransomware-as-a-service (RaaS). Questo permetterà anche alle persone senza grandi competenze tecniche di lanciare campagne complesse e adattive

Vulnerabilità

- L’AI accelererà la scoperta e lo sfruttamento delle vulnerabilità zero-day, permettendo un riconoscimento più veloce, uno sfruttamento automatico e una portata maggiore dell’attacco

- Nuovi rischi emergeranno dagli ambienti AI, inclusi attacchi di prompt injection, backdoor e vulnerabilità nei server e nei framework di inferenza.

- Le supply chain, le librerie open source e i repository di modelli AI rimarranno gli obiettivi principali per i cybercriminali che cercano il maggiore impatto possibile

- Punti ciechi, come dispositivi IoT/OT senza patch, edge appliance e ambienti AI, forniranno ai cybercriminali punti d’appoggio per movimenti laterali e ulteriori exploit