Intelligenza artificiale: furto di dati, furto di identità e truffe iper-personalizzate

2025: previsioni sulle principali minacce informatiche

Sicurezza informatica cybersecurity

2025: previsioni sulle principali minacce informatiche

Le aziende si affidano sempre più spesso a terze parti per le loro operations

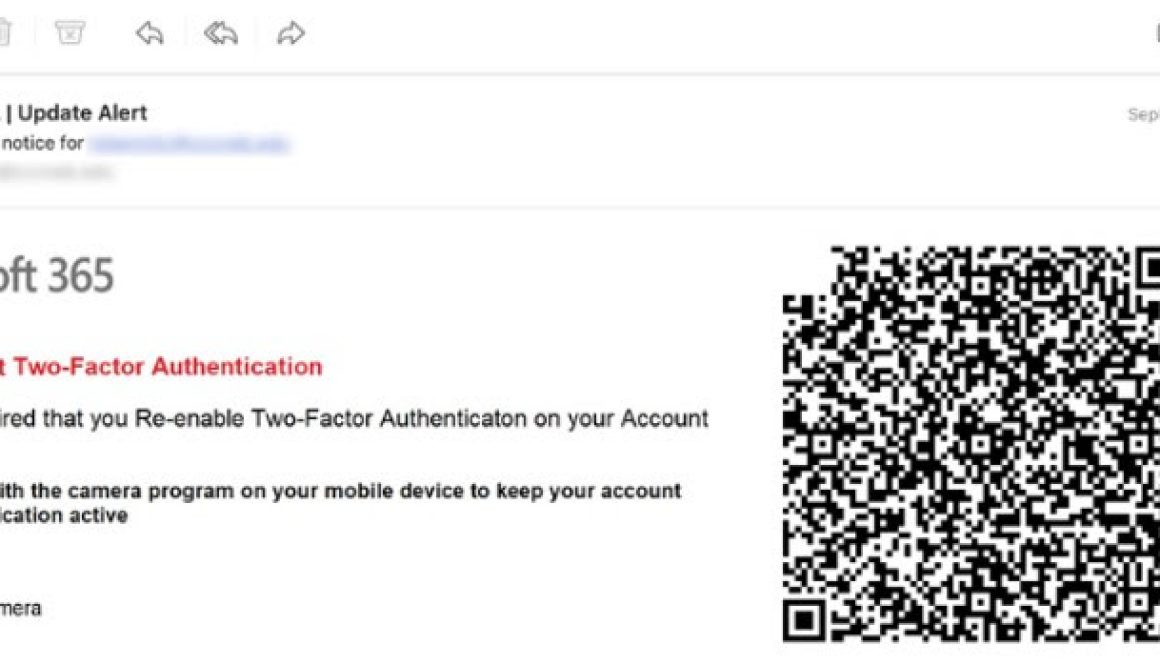

Gli attacchi basati sui codici QR risultano particolarmente insidiosi

Secury e cybersecurity a protezione degli impianti di pannelli fotovoltaici

Le innovazioni sono destinate ad aumentare il comfort e la funzionalità degli indumenti, ma portano anche nuove sfide

I consumatori italiani conoscono le leggi sulla privacy

Gli ascolti bot, se non ci si accorge per tempo, diventano un boomerang devastante per il brand costruito in modo sano con pezzi di qualità

Impennata di attacchi guidati dall’intelligenza artificiale, minacce quantistiche, sfruttamento dei social media e ransomware sempre più automatizzati e precisi

La ricerca annuale Top 200 Most Common Passwords di NordPass

L’accesso remoto è fondamentale nella gestione delle infrastrutture critiche